[Synology] Attaque au compte admin depuis hier soir

- Auteur du sujet Choco

- Date de début

Vous utilisez un navigateur obsolète. Il se peut qu'il n'affiche pas correctement ce site ou d'autres.

Vous devez le mettre à niveau ou utiliser un navigateur alternatif.

Vous devez le mettre à niveau ou utiliser un navigateur alternatif.

Bonjour,

Nero974, merci pour ces explications simples et claires ; je vais essayer de choisir les ports pour HTTP et HTTPS. Ta liste de ports Wikipédia est bien inintéressante. Par contre, Cooper, dans ta proposition de choisir un port entre 1025-65535, Wikipédia me précise qu'il n'y a pas le port TCP (marqué "non" dans cette liste) tandis que le port UDP est"oui". Est-ce à dire qu"on ne doit pas s'occuper du TCP ??? -je n'ai pas encore commencé "les grandes manœuvres!..-

Le type de paquets IP n'est pas important ici lors du choix d'un port non privilégié

L'accès à DSM se faisant via le protocole HTTP(S), le type est automatiquement TCP.

Bon, voilà : c'est fait !..  j'ai modifié les 2 ports du DSM (http et https) par de nouveaux. Le syno a alors redémarré, mais j'ai du mal pour le pare-feu -tes 2 tutos sont bien faits Neo974, mais je ne comprends pas tout

j'ai modifié les 2 ports du DSM (http et https) par de nouveaux. Le syno a alors redémarré, mais j'ai du mal pour le pare-feu -tes 2 tutos sont bien faits Neo974, mais je ne comprends pas tout  - quand je veux modifier les règles de mon pare-feu, j'arrive sur une fenêtre : "créer les règles de pare-feu" (j'ai bon là ?

- quand je veux modifier les règles de mon pare-feu, j'arrive sur une fenêtre : "créer les règles de pare-feu" (j'ai bon là ?  ) mais c'est après que ça se corse : il y a 3 actions possibles : Les ports, IP source et Action. Je ne veux pas faire n'importe quoi et je ne sais que remplir...?...

) mais c'est après que ça se corse : il y a 3 actions possibles : Les ports, IP source et Action. Je ne veux pas faire n'importe quoi et je ne sais que remplir...?...

Regarde mon mini tuto dans ma signature, il devrait y avoir les explications que tu recherches.Bon, voilà : c'est fait !..j'ai modifié les 2 ports du DSM (http et https) par de nouveaux. Le syno a alors redémarré, mais j'ai du mal pour le pare-feu -tes 2 tutos sont bien faits Neo974, mais je ne comprends pas tout

- quand je veux modifier les règles de mon pare-feu, j'arrive sur une fenêtre : "créer les règles de pare-feu" (j'ai bon là ?

) mais c'est après que ça se corse : il y a 3 actions possibles : Les ports, IP source et Action. Je ne veux pas faire n'importe quoi et je ne sais que remplir...?...

MilesTEG1, merci de ta réponse rapide, mais j'ai vu déjà ton tuto et... hmm.. c'est difficile à comprendre pour moi.. car, pour arriver sur cet écran final, on doit passer par "Créer" , où l'on trouve les 3 actions que j'avais décrites : "Les Ports", "IP source" et "Action".. je ne sais pas trop quoi choisir dans toutes ces possibilités..

MilesTEG1, merci de ta réponse rapide, mais j'ai vu déjà ton tuto et... hmm.. c'est difficile à comprendre pour moi.. car, pour arriver sur cet écran final, on doit passer par "Créer" , où l'on trouve les 3 actions que j'avais décrites : "Les Ports", "IP source" et "Action".. je ne sais pas trop quoi choisir dans toutes ces possibilités..

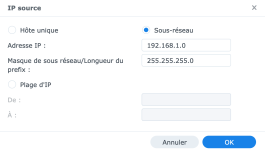

il faut que tu fasse 3 regles minimum :

1- pour ton lan : les ports tu met tous, ip source ton lan ( par exemple 192.168.1.0 et masque 255.255.255.0) action autoriser.

si tu as des dockers faut aussi faire une regle pour dockers, similaire si tu veut.

2 pour l'accès externes : les ports: les ports que tu veux exposer en fonction des services que tu veux mettre dispo.

IP Source, normalement a ce niveau tu juste France. et action autoriser.

3 pour tout interdire port tu met tous Ip tu met tous, action interdire.

Attention si ton nas te dit que ton parefeu va te bloquer l'accès ne valide pas et montre nous les 3 regles que tu aura faites.

Oh my !MilesTEG1, merci de ta réponse rapide, mais j'ai vu déjà ton tuto et... hmm.. c'est difficile à comprendre pour moi.. car, pour arriver sur cet écran final, on doit passer par "Créer" , où l'on trouve les 3 actions que j'avais décrites : "Les Ports", "IP source" et "Action".. je ne sais pas trop quoi choisir dans toutes ces possibilités..

J'étais persuadé d'avoir mis dans le tuto la configuration du pare-feu...

Faut que je retrouve où j'en ai parlé...

edit : ha si, j'en ai bien parlé dans ce sujet, mais c'est en deuxième page :

Synology - [mini-Tuto] Création d'un nom de domaine Synology (gratuit) + Utilisation du reverse proxy pour les applications + Configuration du pare-feu du NAS

Pour LetsEncrypt je dois désactiver le pare feu pendant les quelques secondes de renouvellement du certificat de toute façon, ayant seulement les IP françaises en liste blanche. Pour rentrer les IP je supposais que OVH (et autres) avait des plages IP entières qu'on pourrait bloquer à base de...

Bonjour,

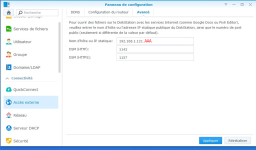

Alors J'ai essayé d'appliquer tes consignes Neo974.(je mets 2 copies d'écran).

Concernant le pare-feu, j'ai placé l'IP du LAN dont j'ai remplacé ici les 3 derniers chiffres ici par XXX : 192.168.1.XXX avec , pour masque de sous réseau : 255.255.255.0 et j'ai autorisé les IP de France.

Concernant l'accès externe, j'ai vu que le nom d'hôte du Syno est 192.168.1.AAA (donc, j'espère ne pas avoir fait de confusion avec celui du LAN ). J'ai en même temps remplacé les ports 5000 et 5001 par les nouveaux ports -j'ai bon, là ??-

). J'ai en même temps remplacé les ports 5000 et 5001 par les nouveaux ports -j'ai bon, là ??-

D'autre part, ayant une adresse IP fixe -chez Free-, je me demandais s'il ne fallait pas remplacer le nom d'hôte du Syno, dans l'accès externe, par cette IP fixe ?? .

.

Voilà, c'est tout pour le moment, merci de vos "lumières" !!..

Alors J'ai essayé d'appliquer tes consignes Neo974.(je mets 2 copies d'écran).

Concernant le pare-feu, j'ai placé l'IP du LAN dont j'ai remplacé ici les 3 derniers chiffres ici par XXX : 192.168.1.XXX avec , pour masque de sous réseau : 255.255.255.0 et j'ai autorisé les IP de France.

Concernant l'accès externe, j'ai vu que le nom d'hôte du Syno est 192.168.1.AAA (donc, j'espère ne pas avoir fait de confusion avec celui du LAN

D'autre part, ayant une adresse IP fixe -chez Free-, je me demandais s'il ne fallait pas remplacer le nom d'hôte du Syno, dans l'accès externe, par cette IP fixe ??

Voilà, c'est tout pour le moment, merci de vos "lumières" !!..

Pièces jointes

Bonjour,

Alors J'ai essayé d'appliquer tes consignes Neo974.(je mets 2 copies d'écran).

Concernant le pare-feu, j'ai placé l'IP du LAN dont j'ai remplacé ici les 3 derniers chiffres ici par XXX : 192.168.1.XXX avec , pour masque de sous réseau : 255.255.255.0 et j'ai autorisé les IP de France.

Concernant l'accès externe, j'ai vu que le nom d'hôte du Syno est 192.168.1.AAA (donc, j'espère ne pas avoir fait de confusion avec celui du LAN). J'ai en même temps remplacé les ports 5000 et 5001 par les nouveaux ports -j'ai bon, là ??-

D'autre part, ayant une adresse IP fixe -chez Free-, je me demandais s'il ne fallait pas remplacer le nom d'hôte du Syno, dans l'accès externe, par cette IP fixe ??.

Voilà, c'est tout pour le moment, merci de vos "lumières" !!..

Le pare-feu de ton Nas permet de contrôler (autoriser ou non) l'accès à tout hôte réseau, qu'il soit local (dans ton LAN (Local Area Network), ce que l'on nomme en bon français le réseau local privé) ou distant (le WAN ou Wide Area Network, qui consiste à internet).

Son utilisation est obligatoire me concernant même si le Nas/serveur se situe derrière un routeur (le modem d'un fournisseur d'accès internet s'occupe également du routage dans 99 % des cas) faisant du NAT (Network Address Translation ou "Traduction d'adresssage réseau" afin de partager un unique accès publique avec plusieurs hôtes d'un réseau (virtuel ou non) local) et du PAT (Port Address Translation ou "Traduction d'adressage de port" afin de permettre une redirection de services à des hôtes distincts).

Afin que les hôtes de ton LAN puissent accéder aux services de ton Nas, il faut autoriser l'entièreté des adresses IP distribuées par ton serveur DHCP (Dynamic Host Configuration Protocol ou "Protocole de configuration dynamique des hôtes"). C'est encore une fois un des rôles du modem fourni par ton FAI.

Exemple :

Pour raison logique, la classe d'adressage privée "C" (192.168.0.0/16) est utilisée par défaut par les routeurs grand public, car c'est celle qui comporte le moins d'adresses IP (de 192.168.0.0 – 192.168.255.255, faisant quand même 65 535 sans compter l'adresse de "broadcast").

Avec une calculatrice réseau (ipcalc ici) :

Code:

% ipcalc 192.168.0.0/16

Address: 192.168.0.0 11000000.10101000. 00000000.00000000

Netmask: 255.255.0.0 = 16 11111111.11111111. 00000000.00000000

Wildcard: 0.0.255.255 00000000.00000000. 11111111.11111111

=>

Network: 192.168.0.0/16 11000000.10101000. 00000000.00000000

HostMin: 192.168.0.1 11000000.10101000. 00000000.00000001

HostMax: 192.168.255.254 11000000.10101000. 11111111.11111110

Broadcast: 192.168.255.255 11000000.10101000. 11111111.11111111

Hosts/Net: 65534 Class C, Private InternetConcernant l'accès externe, il faut bien entendu renseigner soit ton adresse IP publique fixe (assignée par ton FAI) ou un sous domaine (<mon_nas>.<domaine>.<tld>) avec bien sûr un rDNS (reverse DNS, également appelé PTR ou PoinTer Record, permettant de faire la résolution <mon_nas>.<domaine>.<tld> vers ton adresse IP publique fixe).

Pour le changement des ports de DSM, cela se configure sur DSM ≥7.x à deux endroits :

- Panneau de configuration > Accès externe > Avancé

- Panneau de configuration > Portail des applications

NB. Ne le prend pas mal @Sinbad mais avant il faut absolument que tu acquières les notions de base concernant un réseau informatique.

Cela te permettra de savoir ce que tu fais.

cooper, merci de cette leçon d'informatique très détaillée et, tu as raison, il faudrait que j'acquière toutes ces notions de base pour comprendre tous ces systèmes..  . Mais , très simplement, depuis que j'ai changé les 2 ports, j'ai remarqué que les attaques "admin" et "system" s'étaient arrêtées depuis hier -ce qui était l'objet de toutes mes interrogations- Pour l'instant, je vais continuer la surveillance et voir si mon Nas est accessible depuis l'extérieur. si cela fonctionne ainsi, j'en resterai là pour l'instant. Concernant les changement des ports, je l'ai fait dans ton point N°1 mais je n'ai pas touché au N°2..

. Mais , très simplement, depuis que j'ai changé les 2 ports, j'ai remarqué que les attaques "admin" et "system" s'étaient arrêtées depuis hier -ce qui était l'objet de toutes mes interrogations- Pour l'instant, je vais continuer la surveillance et voir si mon Nas est accessible depuis l'extérieur. si cela fonctionne ainsi, j'en resterai là pour l'instant. Concernant les changement des ports, je l'ai fait dans ton point N°1 mais je n'ai pas touché au N°2..  J'ai changé les ports également dans les paramètres du DSM, où j'ai mis les nouveaux http et https.

J'ai changé les ports également dans les paramètres du DSM, où j'ai mis les nouveaux http et https.

Merci encore à tous les helpers pour leur aide précieuse et surtout...leur grande patience !!

Passez de bonnes fêtes de fin d'année !

Merci encore à tous les helpers pour leur aide précieuse et surtout...leur grande patience !!

Passez de bonnes fêtes de fin d'année !

Bonjour a tous

et en particulier a Sindab....

je debute moi aussi

concernant les ports ouverts sur le pare feux du nas :

les ports sont ouvert pour l’acces au reseau local ( LAN ) ,

Pour l’acces vers ou depuis l’exterieur ( WAN ) du nas , il faut voir le pare feux de la Box ou du routeur .....

donc pas de panique .....

n’ hesiter pas a me dire si j’ai ecris des betises......

et en particulier a Sindab....

je debute moi aussi

concernant les ports ouverts sur le pare feux du nas :

les ports sont ouvert pour l’acces au reseau local ( LAN ) ,

Pour l’acces vers ou depuis l’exterieur ( WAN ) du nas , il faut voir le pare feux de la Box ou du routeur .....

donc pas de panique .....

n’ hesiter pas a me dire si j’ai ecris des betises......